工业控制系统与信息技术系统在计算机系统集成中的区别

在计算机系统集成领域,工业控制系统(ICS)与信息技术系统(IT)虽然都涉及计算、网络和数据交换,但它们在设计理念、应用场景、安全要求和集成策略上存在显著差异。理解这些区别对于实施高效、可靠的系统集成项目至关重要。

一、核心目标与设计理念

工业控制系统(如SCADA、DCS、PLC系统)的核心目标是实现对物理过程(如制造、能源生产、交通控制)的实时监控与自动化控制。其设计强调确定性、实时性和可靠性,通常采用专用的硬件和协议,确保在严苛的工业环境中稳定运行,响应延迟往往在毫秒级别。系统生命周期较长,升级需谨慎以避免中断生产。

信息技术系统(如企业ERP、CRM、办公网络)则侧重于信息处理、存储和传输,以支持业务流程和决策。其设计更注重灵活性、可扩展性和通用性,基于商用软硬件(如服务器、通用操作系统),响应时间要求相对宽松(秒级或以上),系统迭代更新频繁以适应业务变化。

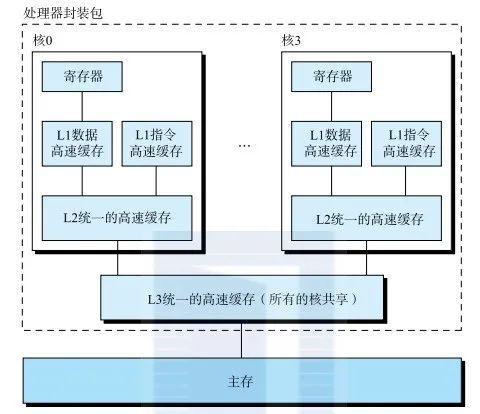

二、网络架构与通信协议

在系统集成中,ICS通常采用分层架构(如现场设备层、监控层、管理层),网络相对封闭,使用专有或工业标准协议(如Modbus、PROFINET、OPC),这些协议设计简单,注重实时数据传输,但安全性往往较弱。IT系统则基于开放的TCP/IP协议栈,架构扁平化,依赖标准网络设备(如路由器、交换机),支持高速大数据量通信,但可能引入延迟和不确定性。

集成两者时,常通过隔离网关或数据采集服务器实现协议转换和数据交换,但需注意避免IT网络的波动影响ICS的实时性能。

三、安全需求与风险管理

ICS安全首要保证物理过程的安全和连续性,任何故障可能导致生产停滞、设备损坏甚至安全事故。安全策略侧重“可用性”和“完整性”,防护需考虑工业环境约束(如防爆、温度)。由于系统遗留组件多,补丁更新困难,常采用网络分段、白名单控制等被动防御。

IT安全更关注数据的机密性和完整性,防止信息泄露或篡改,采用防火墙、入侵检测、加密等主动防护手段,系统可定期修补。在集成中,IT安全措施(如频繁扫描)若直接应用于ICS,可能干扰控制流程,因此需制定分域防护策略,如在ICS与IT网络间部署单向隔离网闸。

四、集成挑战与实践策略

计算机系统集成ICS与IT时,主要挑战包括:

- 技术异构性:协议、接口不兼容,需通过中间件或工业物联网平台实现数据融合。

- 实时性冲突:IT系统的大数据查询可能占用带宽,影响ICS指令传输,需实施流量优先级管理。

- 生命周期差异:ICS设备可能运行数十年,而IT技术快速迭代,集成需考虑向后兼容和渐进升级。

- 人员技能缺口:IT人员熟悉网络编程,但缺乏工业流程知识;ICS工程师精通控制逻辑,却可能不熟悉IT安全,跨领域培训至关重要。

成功的集成策略通常遵循“纵向集成、横向协同”原则:纵向打通从现场设备到企业管理层的数据流,实现生产可视化与优化;横向确保IT系统(如MES、ERP)与ICS安全交互,支持智能制造决策。采用参考架构如工业4.0或ISA-95标准,可规范数据模型和接口,降低集成复杂度。

结论

工业控制系统与信息技术系统在计算机系统集成中是互补而非替代关系。ICS专注于“物理世界”的控制,IT服务于“信息世界”的处理。随着工业互联网的发展,两者融合加深,但必须尊重其本质区别——在追求数据互通与智能化的优先保障工业系统的实时可靠与安全,才能构建真正高效、韧性的集成体系。

如若转载,请注明出处:http://www.sunjoyn.com/product/20.html

更新时间:2026-04-10 09:38:11